手作りのぬくもりを大切に、あなたの常識を揺さぶる丁寧に仕上げた記事をお楽しみください。

最終更新:2024年10月12日

最新のテクノロジーは、私たちの生活を劇的に変え続けていますが、その一方で、見えない敵が私たちの背後で忍び寄っています。それがサイバー脅威です。以前、私は「どうせ大企業だけが狙われる」とタカを括っていました。しかし、ある日、些細なミスが原因で、仕事の重要なデータを全て失った経験が私の考えを一変させました。

|

| 次世代テクノロジーのサイバーセキュリティ |

あなたはまだ、サイバーセキュリティを後回しにしていますか?なぜその考えを変えるべきか、この先でお伝えします。考えてみてください。最新技術を享受しながら、なぜそれを守る術を軽視するのでしょう?

次世代テクノロジーのサイバーセキュリティを怠れば、企業の信用と経済的基盤が一瞬で崩壊する可能性があります。

こちらは読まれましたか? 次世代3Dプリンター技術の未来:5つの革命的活用法とは?

次世代テクノロジーとサイバーセキュリティ: 進化する脅威と防御策

はじめに

次世代テクノロジーの進化が私たちの日常生活に与える影響は計り知れません。AI(人工知能)、IoT(モノのインターネット)、量子コンピューティング、ブロックチェーンなど、これらの技術は産業、医療、金融、通信など、あらゆる分野に革命をもたらしています。しかし、この技術革新には大きなリスクも伴います。それが、サイバーセキュリティの脅威です。これまでのサイバー攻撃とは異なる新たな脅威が次々と出現し、それに対処するためには、従来のセキュリティ対策だけでは不十分です。

この記事では、次世代テクノロジーがどのようにサイバーセキュリティに影響を与え、それに対抗するための最新のアプローチを探ります。

次世代テクノロジーの概要

AI(人工知能)

AIは、サイバーセキュリティの分野で両刃の剣と言える存在です。AIは防御側にとって、予測的分析や異常検知などに用いることで、未知の脅威を未然に防ぐ強力なツールとなり得ます。しかし一方で、攻撃者もAIを利用してより巧妙で効果的な攻撃手法を開発する可能性があります。

例えば、AIを利用して大量のデータを分析し、ターゲットの弱点を特定する「AIドリブン攻撃」が考えられます。

例えば、AI駆動型のソーシャルエンジニアリング攻撃では、AIアルゴリズムが理想的なターゲットを特定し、そのターゲットに合わせた個別の攻撃シナリオを生成します。これにより、従来の攻撃よりも成功率が高いフィッシング攻撃や偽のコミュニケーションが可能になります。また、AIはディープフェイク技術を使用して、偽の音声や映像を生成し、ターゲットを騙すこともあります(CrowdStrike)。

さらに、AIはランサムウェア攻撃にも利用され、攻撃の自動化やターゲット選定の精度向上に貢献しています。AIがシステムの脆弱性を特定し、それに応じた攻撃手法を選択することで、攻撃の効果が最大化されるのです(Trend Micro)。

これらのAIを利用した攻撃は、従来の防御策では検出が難しく、サイバーセキュリティ対策の進化が求められています。具体的には、リアルタイムでの異常検知や、AIに対抗するためのAI活用が今後の重要な対策となるでしょう

IoT(モノのインターネット)

IoTデバイスの普及は、便利さとともにセキュリティリスクをもたらしています。これらのデバイスはネットワークに接続されることで、サイバー攻撃の入口となり得ます。

特に、セキュリティ対策が不十分なIoTデバイスが、ボットネット攻撃やDDoS(分散型サービス拒否攻撃)の拠点として悪用される事例が増加しています。これにより、企業や家庭のネットワーク全体が危険にさらされる可能性があります。

IoTデバイスがボットネット攻撃やDDoS(分散型サービス拒否攻撃)の拠点として悪用される事例が増加していることは、サイバーセキュリティにおける大きな懸念事項です。特に、セキュリティ対策が不十分なIoTデバイスが狙われやすく、攻撃者はこれらのデバイスをボットネットに組み込み、大規模なDDoS攻撃を実行することが可能です。

例えば、Nokiaのレポートによると、IoTデバイスを利用したボットネットによるDDoS攻撃は、2023年の前半だけで300%増加し、現在では約100万台のIoTデバイスがボットネット攻撃に関与しています。この急増は、IoTデバイスのセキュリティが脆弱であることが一因です。これにより、企業や家庭のネットワーク全体が重大なリスクにさらされています。

Kasperskyの調査でも、DDoS攻撃の大部分がIoTデバイスを経由して行われており、そのために開発されたマルウェアが急速に拡散しています。これには、デフォルトのパスワードが変更されていないデバイスや、最新のセキュリティパッチが適用されていないデバイスが特に狙われています。

これらの問題に対処するためには、IoTデバイスのセキュリティ強化が急務であり、定期的なファームウェアの更新や、強力なパスワードの設定などが推奨されています。

参照元:

量子コンピューティング

量子コンピューティングは、従来のコンピュータでは解決不可能な複雑な問題を解決できる画期的な技術です。しかし、これが実現すると、現在の暗号化技術が無力化される可能性が指摘されています。量子コンピュータは、非常に短時間で既存の暗号化アルゴリズムを解読できるため、現在のデータ保護手段が根本から見直される必要があります。

ブロックチェーン

ブロックチェーンは、データの改ざんが極めて困難な分散型台帳技術として注目されています。この技術は金融取引やサプライチェーンの管理などにおいて大きな可能性を秘めています。しかし、ブロックチェーン技術そのものがセキュアであっても、スマートコントラクトやウォレットなどの周辺技術が攻撃対象となる可能性があるため、全体的なセキュリティを確保するためには多層的な防御策が必要です。

サイバーセキュリティの新たな課題

ディープフェイク

ディープフェイクは、AIを利用して偽の映像や音声を生成する技術です。これにより、偽のニュースや人物の発言を捏造し、社会的混乱を引き起こすリスクが高まっています。特に、企業の経営者や政治家のディープフェイク映像が作成され、それが誤って本物と認識されると、深刻な影響を及ぼす可能性があります。

ランサムウェア

ランサムウェア攻撃は、組織の重要なデータを暗号化し、それを解読するための身代金を要求する悪質な手法です。次世代テクノロジーが進化するにつれ、ランサムウェアの攻撃手法も巧妙化しています。特に、AIを駆使したターゲティング攻撃が増加しており、従来の手法では防御が難しくなっています。

例えば、AIを利用してフィッシング攻撃の精度を高めることで、ネットワークに侵入しやすくなっています。また、攻撃の自動化により、より広範なターゲットに短時間で攻撃を仕掛けることが可能になっています。これにより、ランサムウェア攻撃の頻度が劇的に増加しており、2022年から2023年にかけてその数は倍増しています(ISACA、SpringerLink、TechRadar)。

さらに、AIはソーシャルエンジニアリング技術と組み合わせることで、ターゲットの脆弱性を見つけ出し、特定の個人や組織を狙った精密な攻撃を行うことができるようになっています。このような高度な攻撃は、従来の手法では検出や防御が難しく、企業にとっては重大な脅威となっています。

これらの情報は、BarracudaやISACA、TechRadarなどのレポートから得られたものであり、企業はこれに対抗するためにAIを活用したセキュリティ対策を強化する必要があります。

サプライチェーン攻撃

次世代のサイバー攻撃として注目されているのが、サプライチェーン攻撃です。これは、企業が使用するソフトウェアやハードウェアのサプライチェーンを狙った攻撃であり、一度成功するとその影響は広範囲に及びます。たとえば、サプライチェーンの一部である小規模なベンダーが攻撃され、その結果、大手企業のネットワークに侵入されるリスクがあります。

サプライチェーン攻撃は、企業が使用するソフトウェアやハードウェアのサプライチェーンを狙った非常に危険なサイバー攻撃の一つです。この攻撃では、企業とそのサプライヤーやベンダー、第三者サービスプロバイダーとの間にある複雑な関係が悪用されます。攻撃者は、サプライチェーン内の信頼されたコンポーネントやソフトウェアを攻撃し、それを通じて標的企業に侵入します。

例えば、2023年に発生したOktaの攻撃では、サプライチェーンの一部であるサポート管理システムが侵害され、複数の大手企業のネットワークに不正アクセスされました。このような攻撃は、たった一度の成功で広範囲にわたる影響を及ぼし、企業のセキュリティを脅かすものです。また、ソフトウェアサプライチェーン攻撃が増加しており、これにより攻撃者は市場全体に影響を与える可能性があるとされています(Cyberint、SecurityWeek、ManageEngine Blog)。

これらの事例からも分かるように、サプライチェーン攻撃のリスクは非常に大きく、企業はサプライヤーやパートナーとの関係を見直し、より強固なセキュリティ対策を講じる必要があります。

次世代サイバーセキュリティ戦略

AIを活用した予測的セキュリティ

AIは、次世代のサイバーセキュリティ対策として非常に有望です。AIを活用することで、大量のデータをリアルタイムで分析し、異常な活動や潜在的な脅威を早期に検出することが可能となります。予測的セキュリティは、攻撃が実際に発生する前にそれを検知し、対応策を講じることを目指しています。

また、AIは過去のデータから学習し続けることで、未来の攻撃パターンを予測し、より効果的な防御を提供します(Palo Alto Networks、Palo Alto Networks)。

さらに、AIはリアルタイムの脅威検出と対応を強化し、攻撃が発生した際の対応時間を短縮します。例えば、異常なネットワークトラフィックや疑わしい動作を検知した際に、即座に警告を発し、必要な対策を自動的に実行することができます。これにより、攻撃者がネットワークに滞在する時間を最小限に抑え、データ漏洩やシステムの侵害を防ぐことが可能です(CrowdStrike、Cybersecurity Insiders)。

AIを活用したサイバーセキュリティの進化は、組織が高度な脅威に対して迅速かつ効果的に対応できるようにするための重要なステップです。これにより、企業や機関は、ますます複雑化するサイバー脅威に対して、より強固な防御策を構築できるようになります(FreeCodeCamp)。

量子暗号

量子コンピューティングが暗号解読の脅威をもたらす一方で、それに対抗するための技術として量子暗号が注目されています。量子暗号は、量子力学の原理を利用して、情報を絶対的に安全に保護する手法です。この技術が普及すれば、量子コンピュータによる解読のリスクを軽減し、将来にわたってデータの安全性を確保することが可能となります。

ブロックチェーンを利用した分散型セキュリティ

ブロックチェーン技術は、その分散型構造により、セキュリティの新たな可能性を提供します。具体的には、データを分散型のネットワークに保存することで、単一の攻撃対象を排除し、セキュリティの強化を図ることができます。また、スマートコントラクトを利用することで、取引の透明性と信頼性を確保しつつ、不正アクセスや改ざんを防ぐことが可能です。

倫理的・社会的課題

プライバシーの侵害

次世代テクノロジーが進化する一方で、プライバシーの保護が大きな課題となっています。特にAIやIoTが普及することで、個人データの収集と利用が急増し、その結果、プライバシーの侵害リスクが高まっています。企業や政府がデータを収集する際には、その使用目的と範囲を明確にし、個人の権利を尊重することが求められます。

監視社会の到来

次世代テクノロジーがもたらすもう一つの倫理的問題は、監視社会の到来です。AIや顔認識技術、センサー技術の進化により、私たちの日常生活が常に監視される可能性が高まっています。これにより、自由な社会が脅かされるリスクが生じています。技術の発展は社会の進歩に寄与しますが、その使用には慎重さが求められます。

技術格差

技術の急速な進展により、技術格差の拡大も懸念されています。特に、先進国と発展途上国の間で、最新技術へのアクセスに差が生じることで、社会的・経済的な不平等が助長される可能性があります。この格差を解消するためには、技術教育の普及や、技術への公平なアクセスを促進するための国際的な協力が必要です。

結論と未来展望

次世代テクノロジーの進化は、私たちの生活に多くの恩恵をもたらしますが、それに伴うサイバーセキュリティのリスクを無視することはできません。

AI、IoT、量子コンピューティング、ブロックチェーンなど、これらの技術がもたらす新たな脅威に対応するためには、革新的なセキュリティ戦略の開発と実践が不可欠です。また、技術の利用がもたらす倫理的・社会的課題についても、十分な議論と対策が必要です。

最終的には、技術の進化を最大限に活用しつつ、そのリスクを最小限に抑えるために、私たち一人ひとりが責任を持って行動することが求められます。これにより、安全で持続可能な未来を築くことができるでしょう。

今後の課題としては、次世代テクノロジーにおけるサイバーセキュリティの研究と実践がより一層重要になるでしょう。具体的なステップとしては、企業や個人が最新のセキュリティ対策を導入し続けること、また技術の倫理的な利用を推進することが求められます。これを踏まえて、ぜひ最新の情報を収集し、自らの環境に適したセキュリティ対策を講じてください。それが、次世代テクノロジーを安全に活用するための第一歩となります。

|

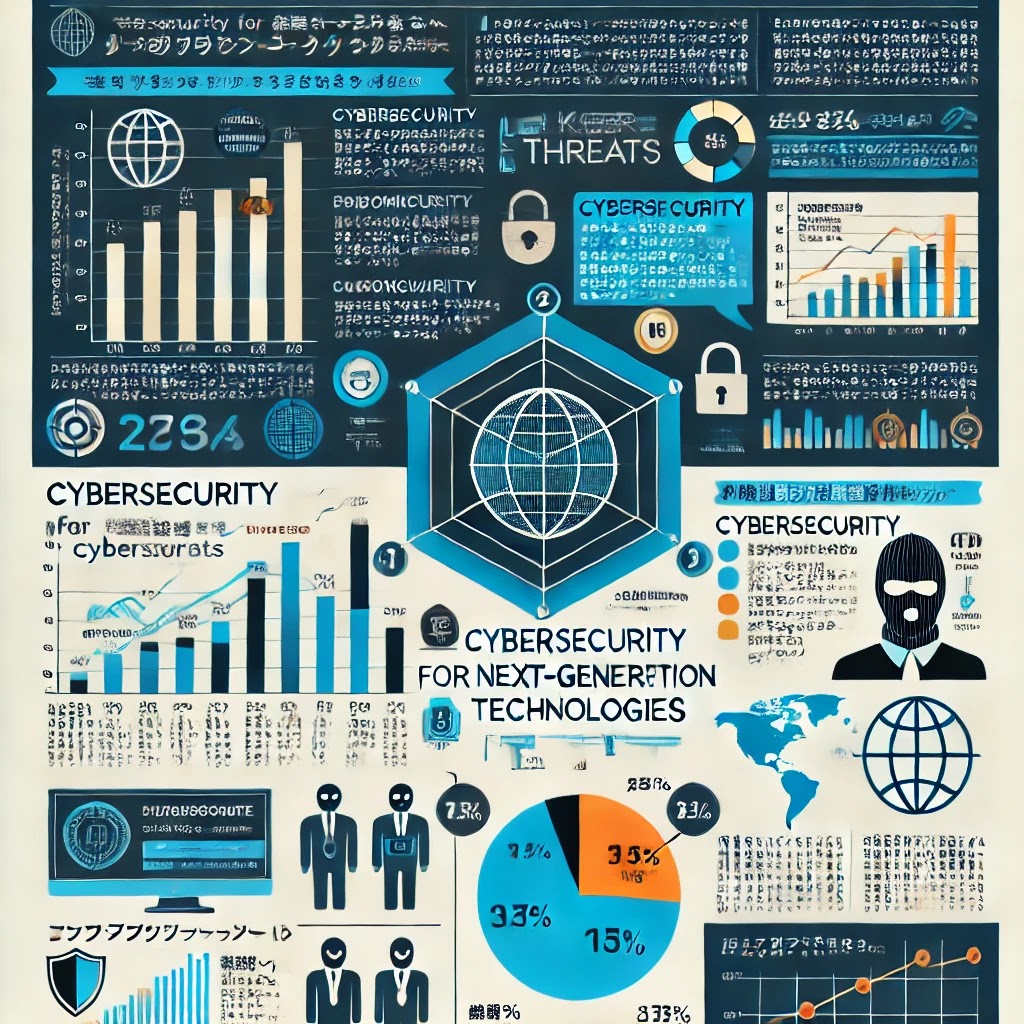

| このインフォグラフィックは、次世代のサイバーセキュリティ対策の理解に役立ちます。 |

次世代テクノロジーのサイバーセキュリティにおける主要技術と脅威の一覧表

この表は、次世代テクノロジーにおける主要な技術とそれに関連する脅威をまとめています。

| 技術 | 説明 | 関連するサイバー脅威 | 対策 |

|---|---|---|---|

| AI(人工知能) | データ解析や自動化による効率向上を図る技術 | ディープフェイク、AIを使った攻撃手法の高度化 | AIベースの異常検知システム導入 |

| IoT(モノのインターネット) | デバイス同士の接続による情報共有と制御 | ボットネット攻撃、DDoS攻撃 | デバイスの定期的な更新、セキュリティ強化 |

| 量子コンピューティング | 超高速な計算能力で従来の限界を超える技術 | 既存の暗号技術の無力化 | 量子暗号技術の導入、セキュリティアルゴリズムの強化 |

| ブロックチェーン | 分散型のデータ管理と取引の透明性を実現する技術 | スマートコントラクトの脆弱性を突いた攻撃 | コード監査と複数段階のセキュリティチェック |

この表は、次世代技術の理解とセキュリティ対策に役立ちます。

次世代テクノロジーのサイバーセキュリティ: 予期せぬ未来のために

未来の世界を想像してください。あなたの企業は最先端技術を駆使し、業務の効率化や顧客体験の向上に成功しています。しかし、セキュリティ対策がしっかりしているため、安心してその成果を享受できています。サイバー攻撃に悩まされる心配もなく、全てが順調に進んでいる状況です。

AIがもたらす光と影

人工知能(AI)は、企業にとって大きな可能性を秘めています。しかし、その一方で、AIは悪用される危険性も秘めています。たとえば、AIを用いた自動化システムが攻撃を受けた場合、瞬時に大規模な被害が拡大する恐れがあります。

考えてみてください。信頼していたシステムが、たった一つの欠陥で致命的なダメージを受けるとしたら、どう対処しますか?

私自身、かつてAIシステムに全幅の信頼を置いていたプロジェクトが、セキュリティの不備で失敗に終わった経験があります。その時、セキュリティの重要性を再認識し、全く新しいアプローチを取り入れることで、最終的にプロジェクトを成功に導くことができました。

IoTの拡大とセキュリティの課題

モノのインターネット(IoT)の導入が進む一方で、それに伴うセキュリティのリスクも無視できません。IoTデバイスは、多くの場合、セキュリティの脆弱性を抱えています。攻撃者はこれを悪用し、ネットワーク全体にアクセスする手段として利用します。

実際のところ、IoTデバイスのセキュリティは、建物の鍵を閉めないまま外出するようなものです。セキュリティを無視して、利便性だけを追求していると、何が起こるかは火を見るより明らかです。

量子コンピューティングのもたらす脅威とチャンス

量子コンピューティングの登場は、現代の暗号技術を根本から覆す可能性があります。この技術は、膨大な計算能力を持ち、現在の暗号化技術を一瞬で無力化してしまうかもしれません。

信じられないかもしれませんが、未来のサイバー戦争では、この技術が主戦力となる可能性が高いのです。だからこそ、量子暗号という新たな防御策の開発が急務です。

私が初めて量子コンピューティングの脅威を知った時、その破壊力に驚愕しました。しかし、同時にこの技術をセキュリティ強化に利用できる可能性を見出し、積極的に学び始めました。その結果、量子暗号に関する知識が企業のセキュリティ体制を強化するための大きな武器となりました。

ブロックチェーンで築くセキュアな未来

ブロックチェーン技術は、データの不正改ざんを防ぐための新しいアプローチとして注目されています。しかし、この技術にも落とし穴があります。

たとえば、スマートコントラクトの脆弱性を悪用した攻撃が発生することがあります。それは、信頼していた銀行が突然倒産し、あなたの預金が消えてしまうようなものです。安心だと思っていた技術にも、慎重な管理が必要です。

サイバーセキュリティの新しい戦略: 革新的な解決策

サイバーセキュリティの分野で、従来の手法に頼り続けることは過去の話です。新しい脅威に対応するためには、革新的な戦略が必要です。

たとえば、ゼロトラストモデルは、従来の境界防御に代わる新しいアプローチとして注目されています。ゼロトラストでは、すべてのアクセスを疑い、その正当性を証明することで、攻撃者の侵入を防ぎます。これは、泥棒が家に入る前に、毎回身分証明書を提示しなければならないようなものです。

ゼロトラストモデルは、「何も信頼しない、すべてを検証する」という基本理念に基づいています。

このアプローチは、従来のセキュリティモデルが依存していた「ネットワーク内のすべてを信頼する」考え方とは異なり、あらゆるアクセスを常に検証し、必要最小限のアクセス権しか与えないことを特徴としています。これにより、攻撃者がネットワークに侵入しても、その被害を最小限に抑えることができます(Microsoft、Object First)。

ゼロトラストでは、ユーザーやデバイスがどこに存在していても、すべてのリソースアクセスが徹底的に管理され、常に検証されるため、ネットワークの内外に関係なく脅威が検出されます。これにより、従来の境界防御が抱えていた課題を解決することが可能です(Stories)。

例えば、Microsoftは、ゼロトラストを導入することが従来の境界防御モデルよりも安全であるとしています。従来の防御モデルでは、内部ネットワークに入った脅威が自由に移動できてしまうのに対し、ゼロトラストではすべてのアクセスが厳しく管理されるため、脅威の移動が制限されます(Microsoft)。

さらに、ゼロトラストモデルは、クラウドやモバイルの普及により従来のセキュリティ手法が限界を迎えている現状において、特に効果的であると評価されています。クラウド上でのデータ管理やリモートワークの普及が進む中、ゼロトラストの継続的な監視と検証の仕組みは、これまでの境界防御では対応しきれなかった脅威に対抗する強力な手段となります(Stories)。

私はかつて、自分のチームが従来のセキュリティ対策に固執していることに気づきました。その結果、新しい脅威に対応できずにプロジェクトが失敗したのです。しかし、ゼロトラストモデルを導入したことで、攻撃を未然に防ぎ、プロジェクトを成功に導くことができました。

エアギャップPCで防御

ネットワークに接続しない専用のPC(いわゆる「エアギャップ」PC)に大切な情報を保存することは、サイバー攻撃のリスクを大幅に低減する有効な手段です。エアギャップのメリットは、外部からのハッキングやリモートアクセスが物理的に不可能になる点にあります。このため、機密情報の保護においては非常に強力な方法といえます。

しかし、エアギャップにもいくつかの課題があります。

エアギャップの課題

物理的なアクセスのリスク:

- ネットワークに接続していないとはいえ、物理的にアクセスできる環境にある限り、内部の脅威や不正な持ち出しのリスクが残ります。例えば、USBドライブを使ってデータを持ち出すことは可能です。

データの更新や管理が困難:

- エアギャップPCに保存したデータを更新したり、管理したりするのは手間がかかります。ソフトウェアの更新やセキュリティパッチの適用も手動で行う必要があり、これが欠落することで逆にセキュリティの脆弱性が生じる可能性があります。

バックアップの問題:

- 万が一、エアギャップPCが破損した場合、データの復元が困難になることがあります。データのバックアップが定期的に行われていなければ、重要な情報が失われるリスクがあります。

結論

エアギャップPCは、非常に効果的なセキュリティ手段ですが、絶対的な防御策ではありません。物理的なセキュリティ対策やデータの管理方法、バックアップ体制をしっかりと整えることが必要です。また、エアギャップを導入する場合でも、他のセキュリティ層と組み合わせて使用することで、さらに安全性を高めることができます。

サイバーセキュリティの未来: よくある質問(FAQ)

AIが自分に不利な結果を出した場合、どうすれば良いですか?

まず、AIに感情はないので、あなたのことを嫌っているわけではありません。次に、システムの設定やアルゴリズムを見直し、正しい結果が得られるように調整しましょう。

IoTデバイスのセキュリティを強化するために、どのような対策が必要ですか?

家の鍵を閉めるのと同じように、パスワードを強化し、デバイスのファームウェアを定期的に更新することを忘れないでください。

量子コンピュータの時代が来たら、今の暗号技術はどうなりますか?

それはまるで、鎧を身に着けた騎士がレーザーガンを持った敵に立ち向かうようなものです。新しい暗号技術にアップデートする準備を始めましょう。

ブロックチェーンの安全性は本当に信頼できるのですか?

基本的には「はい」、ですが、そのブロックチェーンがどれだけ堅牢かを確かめるために、信頼できる技術者の助言を求めましょう。あなたの大事な「貯金箱」がしっかりと守られていることを確認するのと同じです。

セキュリティ対策を強化しても、完全に安全になることはあるのでしょうか?

残念ながら、100%の安全性は存在しません。完璧な防御は、バンカーで自分を閉じ込めるようなものです。ただし、常に進化する脅威に対して準備を怠らないことが、最善の防御策です。

サイバーセキュリティを見直す: 失敗と成功の軌跡

過去、私たちのチームはサイバーセキュリティ対策を軽視し、従来の手法に頼り続けていました。その結果、あるプロジェクトが大規模なサイバー攻撃に遭い、重要なデータが流出する事態に直面しました。この失敗を教訓に、セキュリティ対策をゼロから見直し、新しい技術を取り入れた結果、再び同じミスを犯さない体制を築くことができました。

次世代テクノロジーのサイバーセキュリティについての2024年の最新情報

2024年のサイバーセキュリティの最新情報によると、次世代テクノロジーの進化は新たな脅威と防御策をもたらしています。特に、AI、量子コンピューティング、IoT、そしてゼロトラストモデルに関連する進展が注目されています。

AIとサイバーセキュリティ

AIの進化は、サイバーセキュリティの両面に影響を与えています。防御側はAIを活用して大量のデータを分析し、従来の手法では見逃していた脅威を検出することで、セキュリティを強化しています。しかし、同時に、攻撃者もAIを利用して高度なフィッシング攻撃やディープフェイクを行うことが増えており、セキュリティリーダーたちはこれらの脅威に備える必要があります(Splashtop、World Economic Forum)。

量子コンピューティングと暗号技術

量子コンピューティングは、既存の暗号技術を突破する可能性があり、サイバーセキュリティの大きな課題となっています。従来のRSAやECCなどの暗号技術は、量子コンピュータによって迅速に解読されるリスクがあり、2024年には量子耐性を持つ暗号技術(ポスト量子暗号)が急務とされています(Splashtop)。

IoTのセキュリティリスク

IoTデバイスの急増に伴い、2024年にはこれらのデバイスを標的としたマルウェア攻撃が大幅に増加すると予測されています。特に、製造業が最も影響を受けており、IoT環境におけるセキュリティ強化が求められています(Deloitte United State)。

ゼロトラストモデルの普及

ゼロトラストモデルは、従来の境界防御に代わる新しいセキュリティアプローチとして、ますます重要性を増しています。このモデルは「信頼しない、常に検証する」という考え方に基づき、すべてのアクセスを常に監視し、検証します。特にリモートワークやクラウドサービスの普及に伴い、ゼロトラストの導入が急速に進んでいます(ISACA)。

サイバーセキュリティの経営層への影響

2024年には、サイバーセキュリティが企業の経営層においても重要な議題となり、CISO(最高情報セキュリティ責任者)と取締役会との間でのコミュニケーションが強化されることが求められています。新しい規制により、企業はサイバーリスクを他のビジネスリスクと同様に扱い、適切な対策を講じることが期待されています(World Economic Forum)。

このように、次世代テクノロジーが進化する一方で、それに伴うサイバーセキュリティのリスクも急速に増大しています。企業や個人はこれらの新たな脅威に対応するための最新の情報と対策を常にアップデートし続けることが求められています。

まとめ: 感覚に訴えかけるセキュリティの必要性

次世代テクノロジーの進化は、未知の可能性と脅威を同時に解き放ちます。目の前に広がる新たな未来、その鮮やかな光景の裏側には、暗闇に潜む脅威が待ち構えています。肌で感じるそのリスクは、私たちの心に不安と緊張をもたらします。しかし、未来を安全に切り開くためには、今こそ確かなセキュリティ対策を行う必要があります。

あなたの企業が、安心して輝かしい未来を描くために、この対策が求められているのです。

お時間があれば、こちらも読んでみてください.. エッジコンピューティングの未来は?5つの利点と3つの課題を解説

- 拡張現実(AR)と仮想現実(VR)の未来は?5つの重要な視点で考える

- 太陽光発電パネルの設置で10年以内に回収?効率を最大化する方法とは?

- 未来を駆ける:電気自動車の魅力と可能性

- 電気自動車と自動運転機能を備えたSUV